在一两年前,网上开始流传一款名为「 Locker 」之类的电脑病毒,它是透过远程方式加密用家的电脑文件,然后向用户勒索一定赎金才能够将档案解密。时至今日亦有类似的病毒通过不同方式流传,有部份更能够避过防毒软件的侦测,令用家的重要文件构成威胁。通过外置硬碟或 NAS 等进行备份的确能够为用家提供多一重保障,但究竟是否有进行备份就能够万无一失?病毒又会否将用家的备份都一併感染?

Locker 病毒一发不可收拾、网络装置亦糟殃

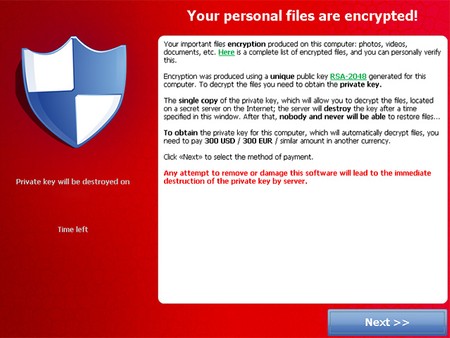

网上的「 Locker 」类型病毒相当多,当中有部份例如 CryptoLocker 、 CTB-Locker 、 CryptoWall 、 KeRanger 等的病毒名称可能有不少用家曾经见过,早前更发现有一款针对 NAS 产品而「研发」的 SynoLocker 病毒,它们大多数都以 RSA4096 再配 AES256 方式对用家的档案进行加密,部份甚至以双重加密等方式进行,而解钥只存放在骑劫者的伺服器上,威迫用家一手交钱一手交解钥。

现时一般用家「自愿地」对档案进行加密的情况例如 NAS 系统加密,所採用的都只是 256-bit 的 AES ,单靠一般暴力方法并不能够破解,到目前为止, RSA4096 以及 AES256 仍未有真正解密的方法。在外国不少军用文档亦是以 RSA4096 或 AES 256bit 作加密,以确保安全,可想而知 Locker 病毒利用 RSA4096 以及 AES256 方式去加密用家所有档案后,要暴力地解密是何其因难。

网上有不少关于 Locker 类型的病毒资料

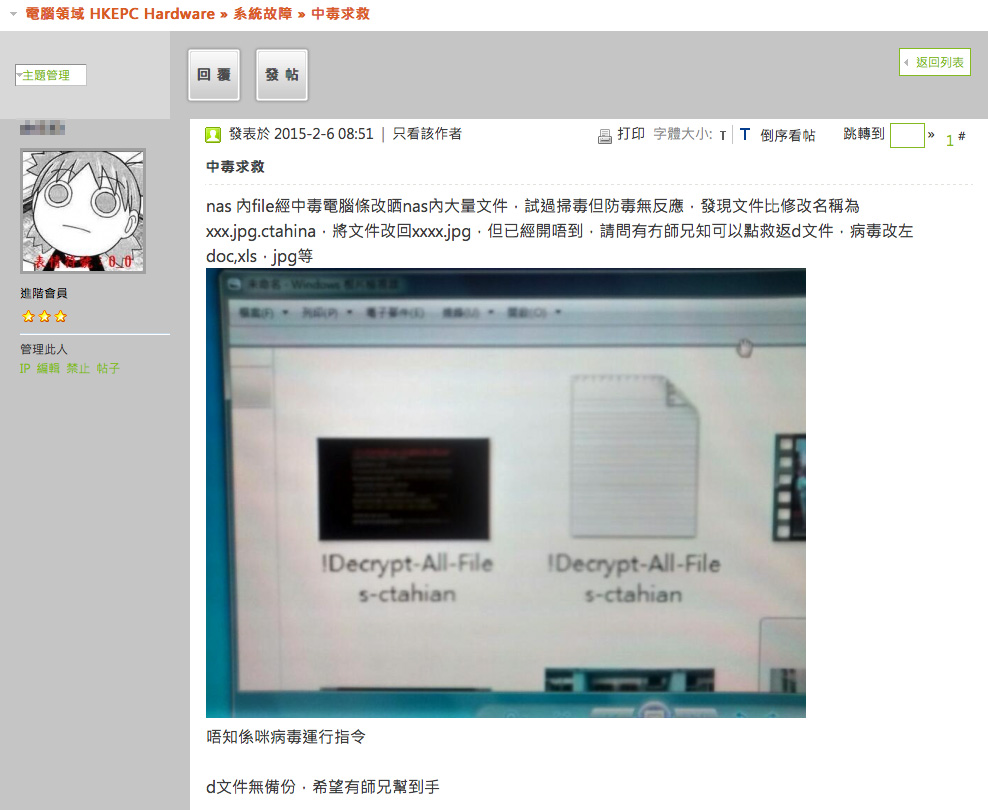

有不少苦主亦曾经受到类似病毒所影响、而且 NAS 内的档案亦受牵连

这类病毒主要通过电子邮件方式去传统,它们会以 ZIP 、 PDF 、 DOC 、 EXE 、 JS 等形式存在电子邮件的附件内,内容大多数都提及 Invoice 单据或者要求签署文件等。从此可推测病毒是针对办公室等使用者,因为办公室的电脑会存放了不少重要文档,加上对以上类型档案的警觉性较低,相比一般个人用家,影响亦会更大,它们会要求中毒者透过虚拟货币 BitCoin 缴付赎金以换取解密,对于公司以及重要文档被加密,屈服及交收赎金亦不出奇。

病毒通常通过电邮附件传播、并伪装成 ZIP 、 PDF 、 DOC 等档案格式

有部份用家可能表示,只要小心地操作以及打开附件,就能够避免这类病毒。话虽如此,但这类「 Locker 」病毒有不少都能够成功绕过防毒软件,而且它们会模仿成 PDF 或 DOC 等一般文档,在用家以为安全的时候,一打开这个「假。 PDF 」后,内里隐藏的 JavaScript 就会从伺服器取得加密金钥,并将用家电脑的档案进行加密,完事后加密金钥会自我毁灭,并留下解密方式及缴付赎金途径等。

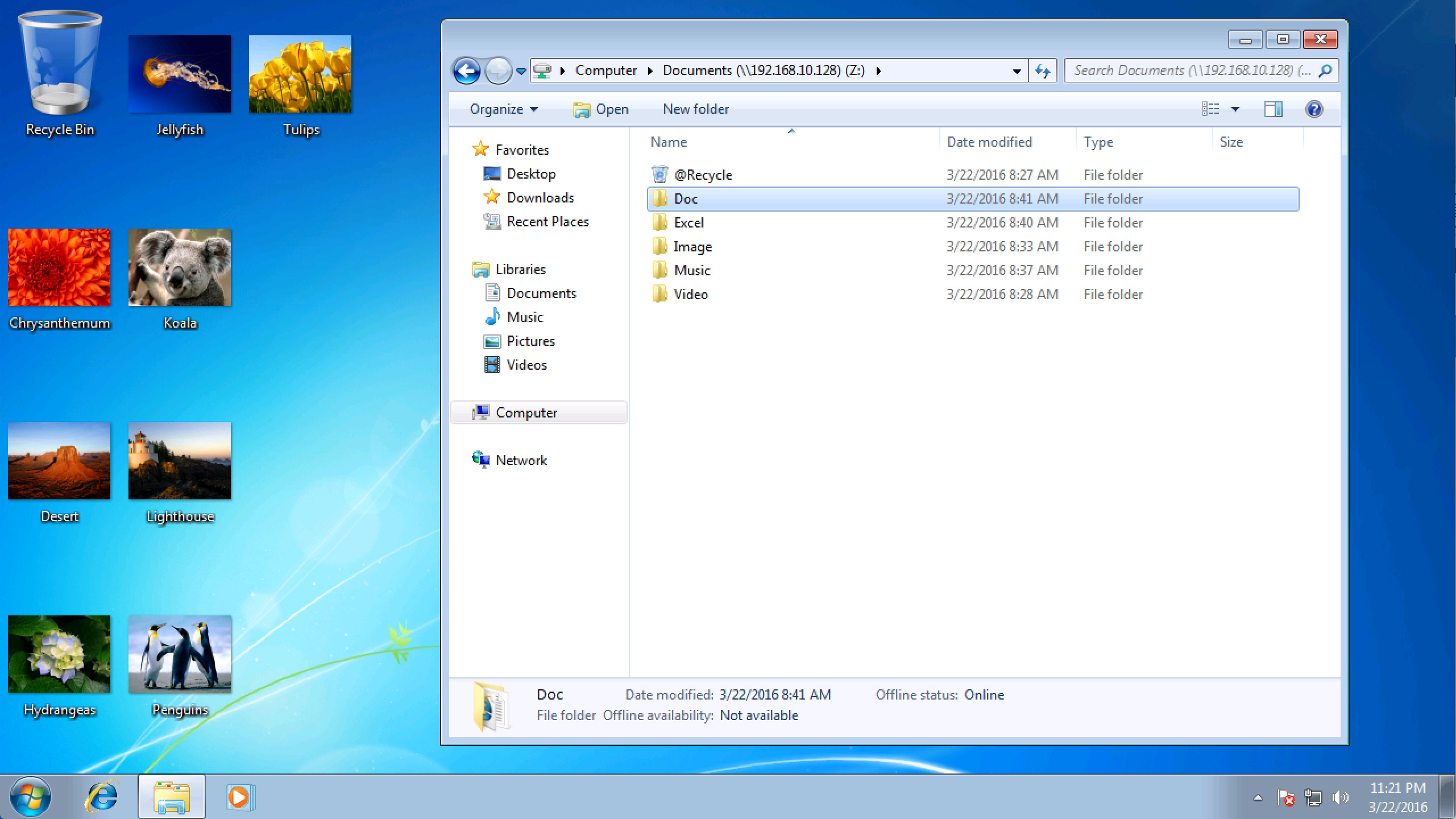

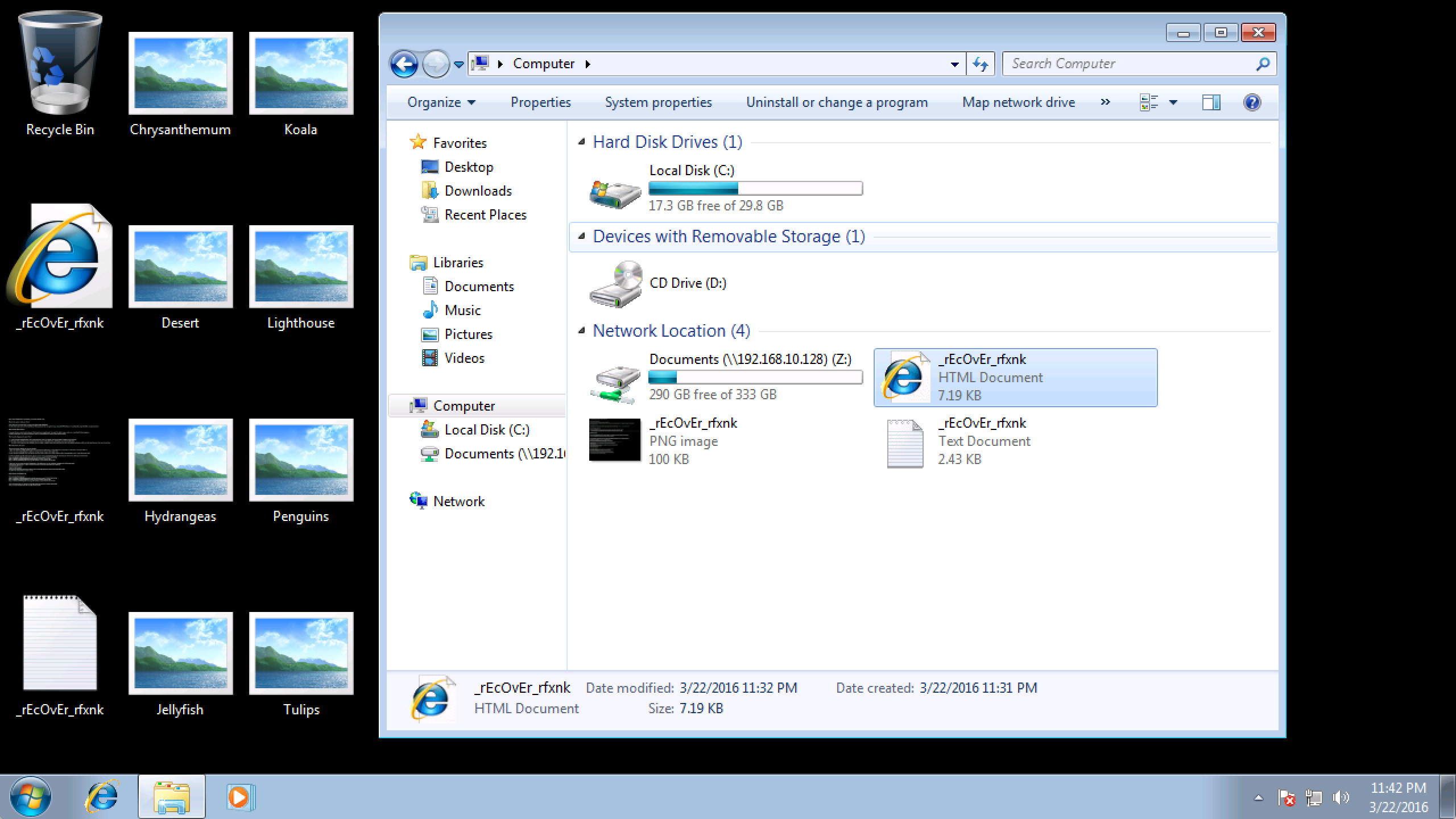

在未感染病毒前、桌面的图片能够如常打开、网络磁碟亦无任何异常

在测试前、网络磁碟机即 NAS 里面的文档可以顺利打开

化身研究员、临床实验测试毒性

为测试这类病毒的破坏力, HKEPC 决定以身试毒,设置了一台虚拟机,内里预先摆放了不同类型的档案例如相片等,另外不少公司都会挂载网络磁碟机,连接公司的档案伺服器去存放档案,以便多人同时存取,所以虚拟机亦挂载了一个由 QNAP NAS 所建立的网络磁碟机,内里就存放了 DOC 、 XLS 、 JPG 等档案,以模拟真实电脑操作。

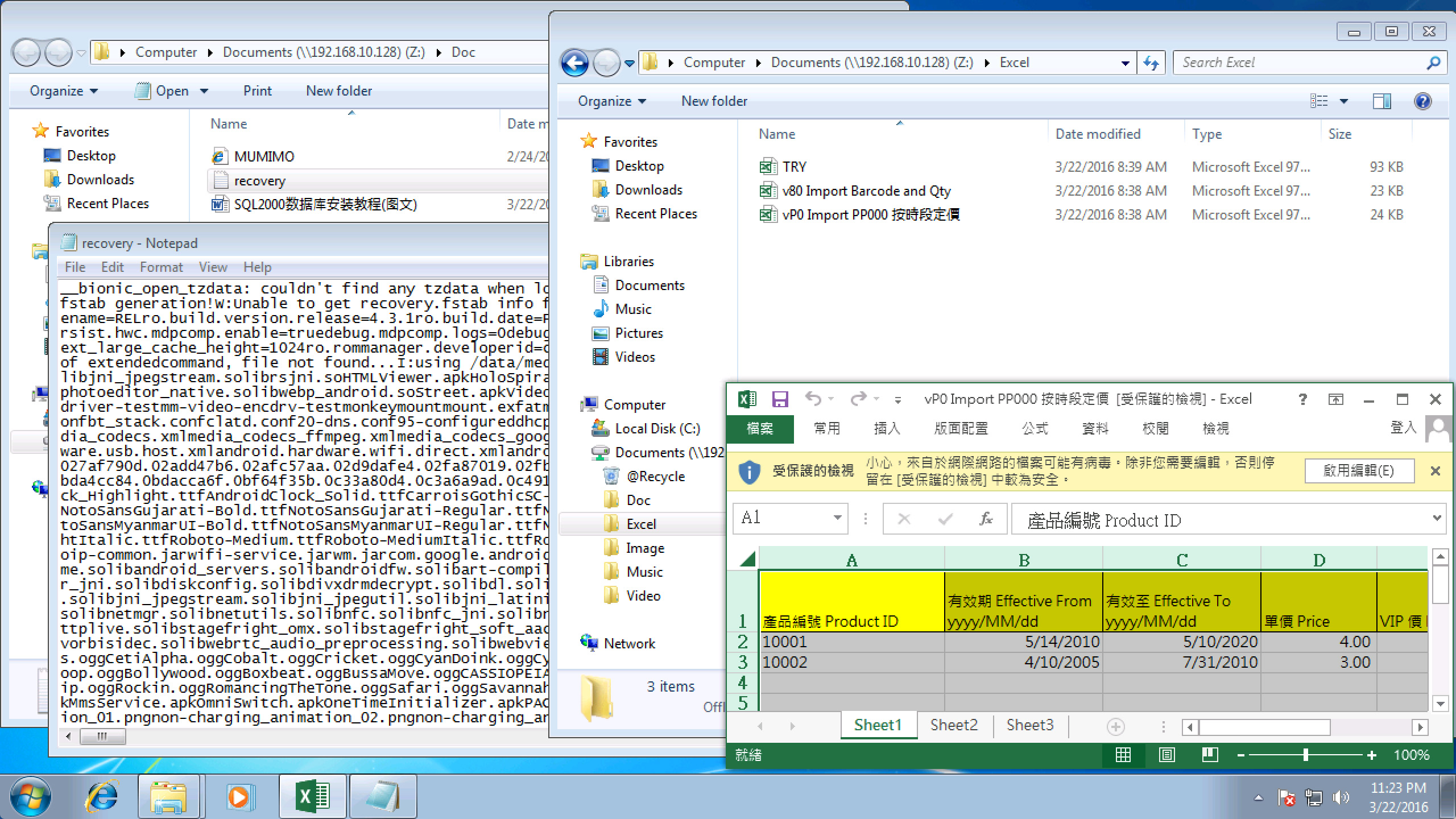

刚好电子邮件系统就有一封染有 「 Locker 」类型病毒的附件,下载后它标示为一个 ZIP 档案,双击档案执行后,系统的工作管理员程序迅间被关掉,即使透过「执行」指令去打开 Command 、 Msconfig 、 Taskmgr 等亦无效,全部都被发作中的病毒即时关闭,电脑亦开始有缓慢的感觉,相信是病毒开始将电脑的档案进行加密处理,在数分钟后,原本在桌面的 JPG 档案被病毒加密,无法打开及预览。

从电邮下载了一个属于 Locker 类型病毒的执行档

打开后病毒将电脑的档案进行加密、并将工作管理员等程序全面禁用

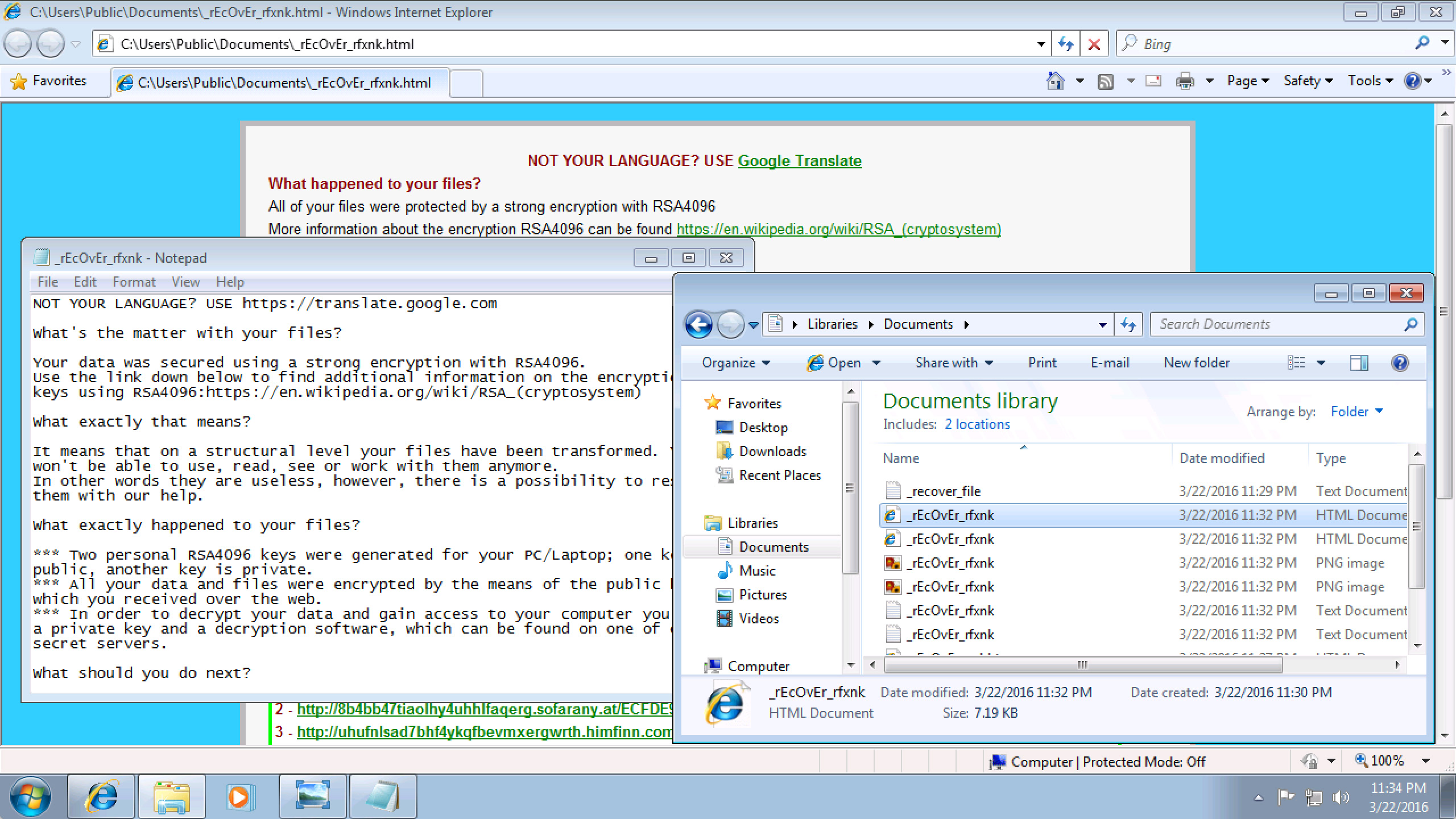

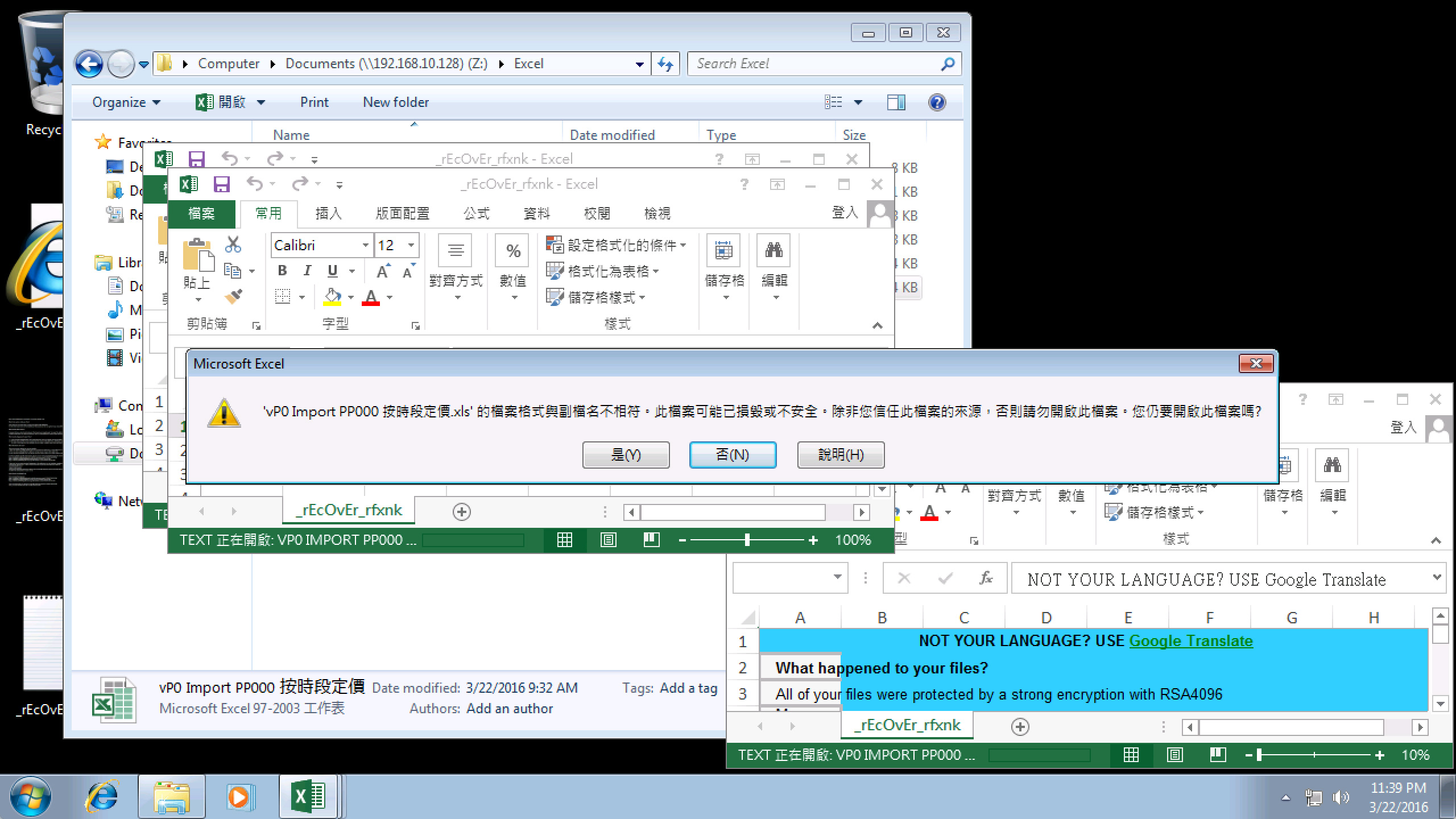

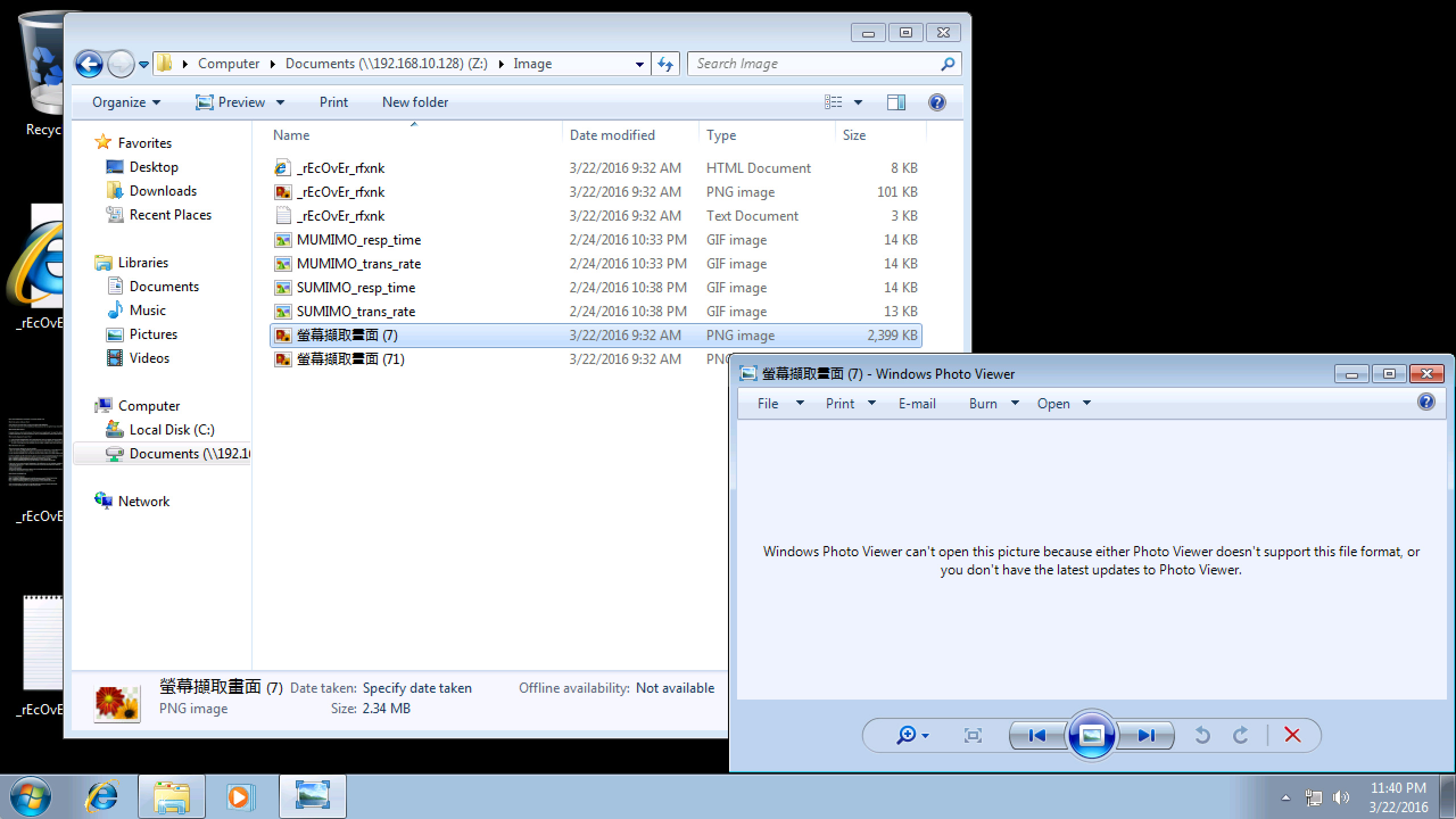

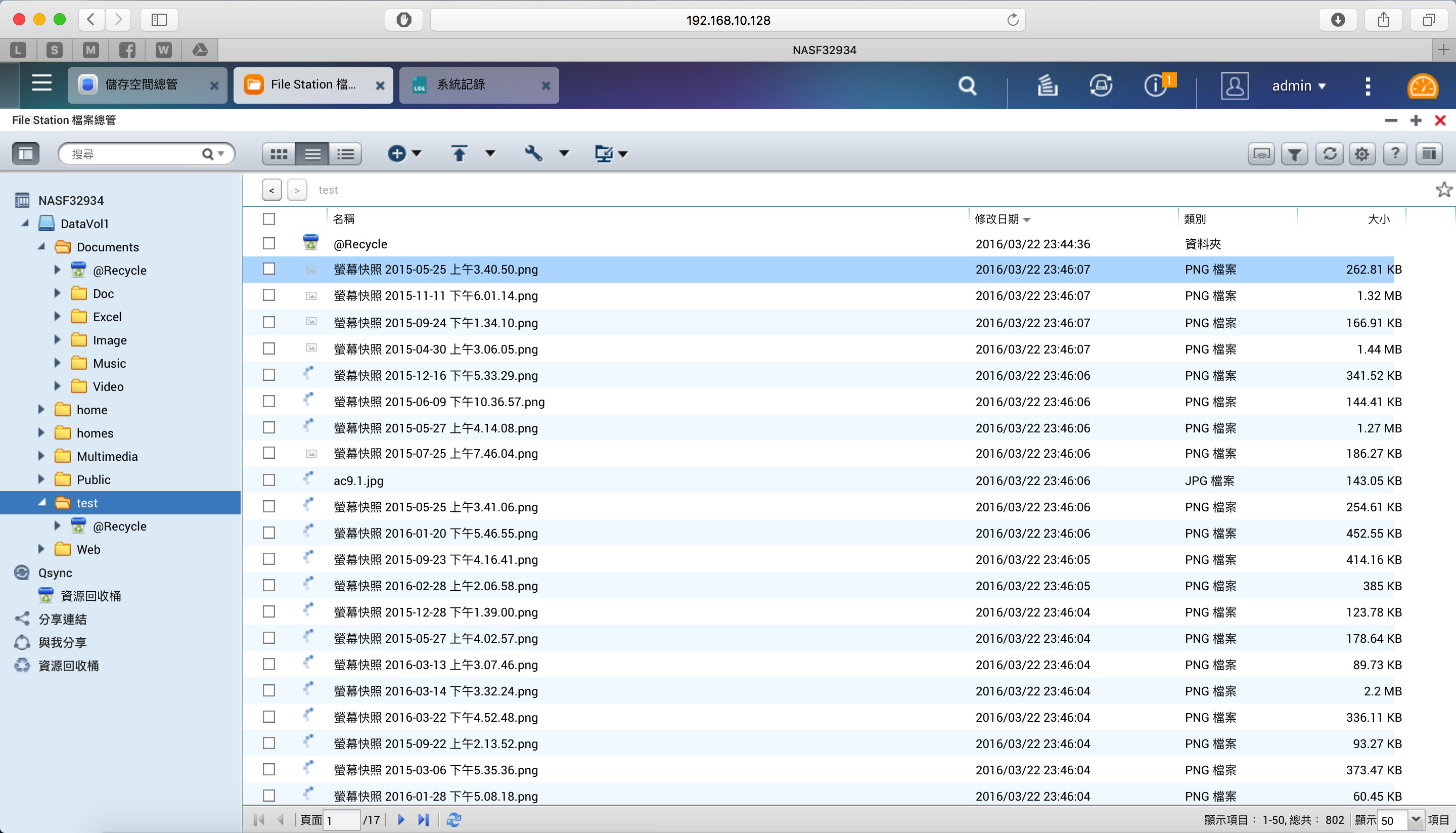

经过十多分钟后的「洗劫」,这个病毒完成它的任务,并弹出 HTML 、 TXT 、 JPG 等方式的档案,向用家表示「你已中毒」并提供解密方法等,在视察灾情期间亦发现,电脑挂载的网络磁碟机即 NAS 里面的档案亦受到感染,不论是通过 Windows 去打开或直接由 NAS 的网络介面去开启,都会发觉大部份档案的修改时间都变成数分钟前,而 JPG 、 XLS 、 DOC 等档案亦全部被加密。

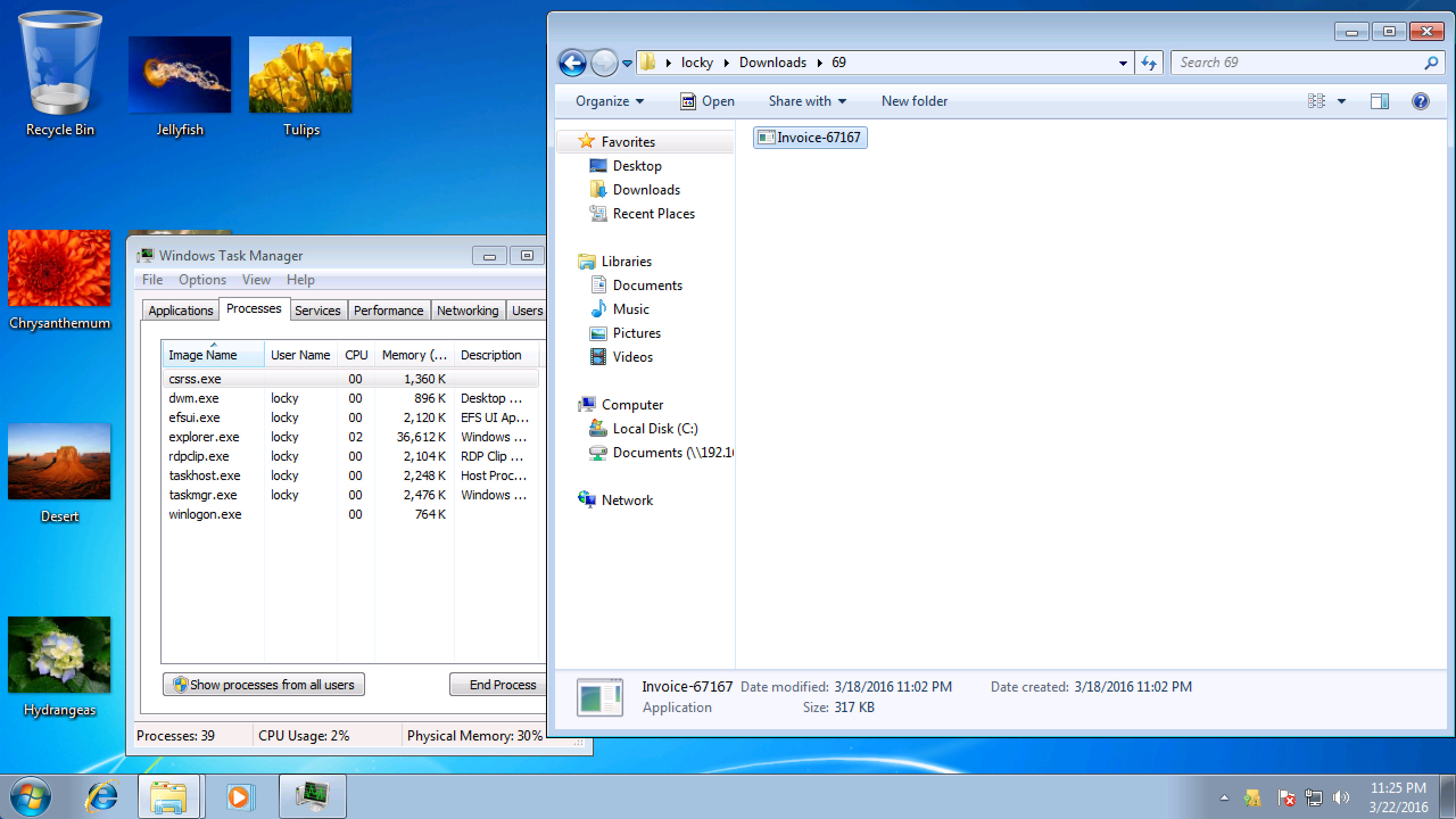

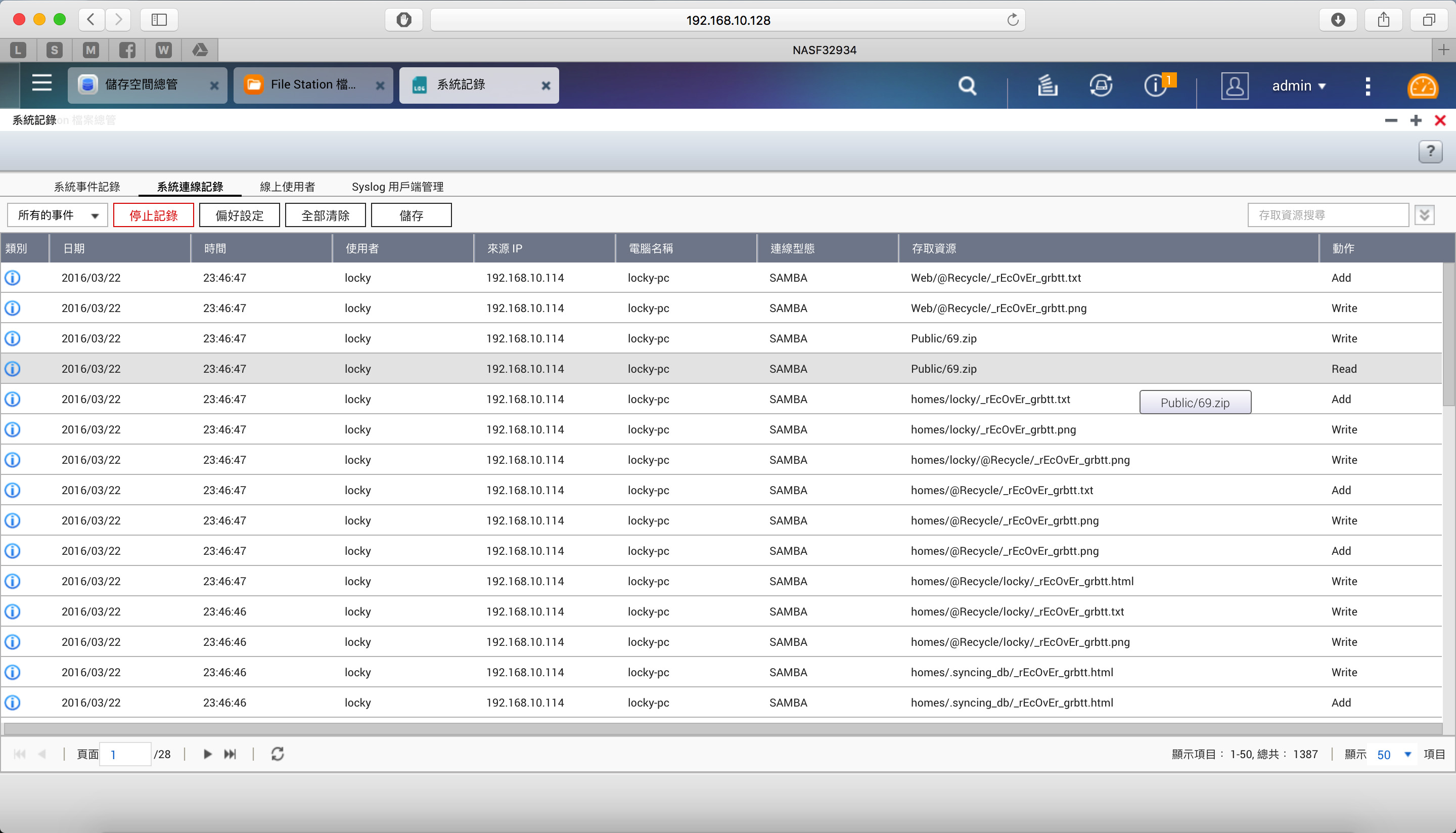

正当以为只有挂载使用的网络磁碟机受影响外,原来在在 NAS 里面,其他共享资料夹都受到今次病毒所影响,档案亦都被加密处理,经过查证后发现,病毒会追查网络磁碟机的 IP 位置,并会尝试存取所有共享资料夹,假若权限足够进行写入,就会一併将其纳入感染成员之中。不少公司网络架构都会採用 Microsoft Active Directory ,简单来说,就是电脑的帐号与 NAS 等帐号相通,病毒就好像拿着通行证般在网络上游走,在所有具备写入权限的资料夹「播种」,所以就算用家依照建议定期备份档案到 NAS 亦未必能够抵御这类病毒。

病毒会以不同方法提示用家如何进行解密

除了桌面的档案不能打开之外、网络磁碟机的档案亦受牵连、一同被加密

从 NAS 介面可以见到、除了已挂载的 Documents 被加密外、另一个没有挂载的磁碟机亦受到病毒侵害

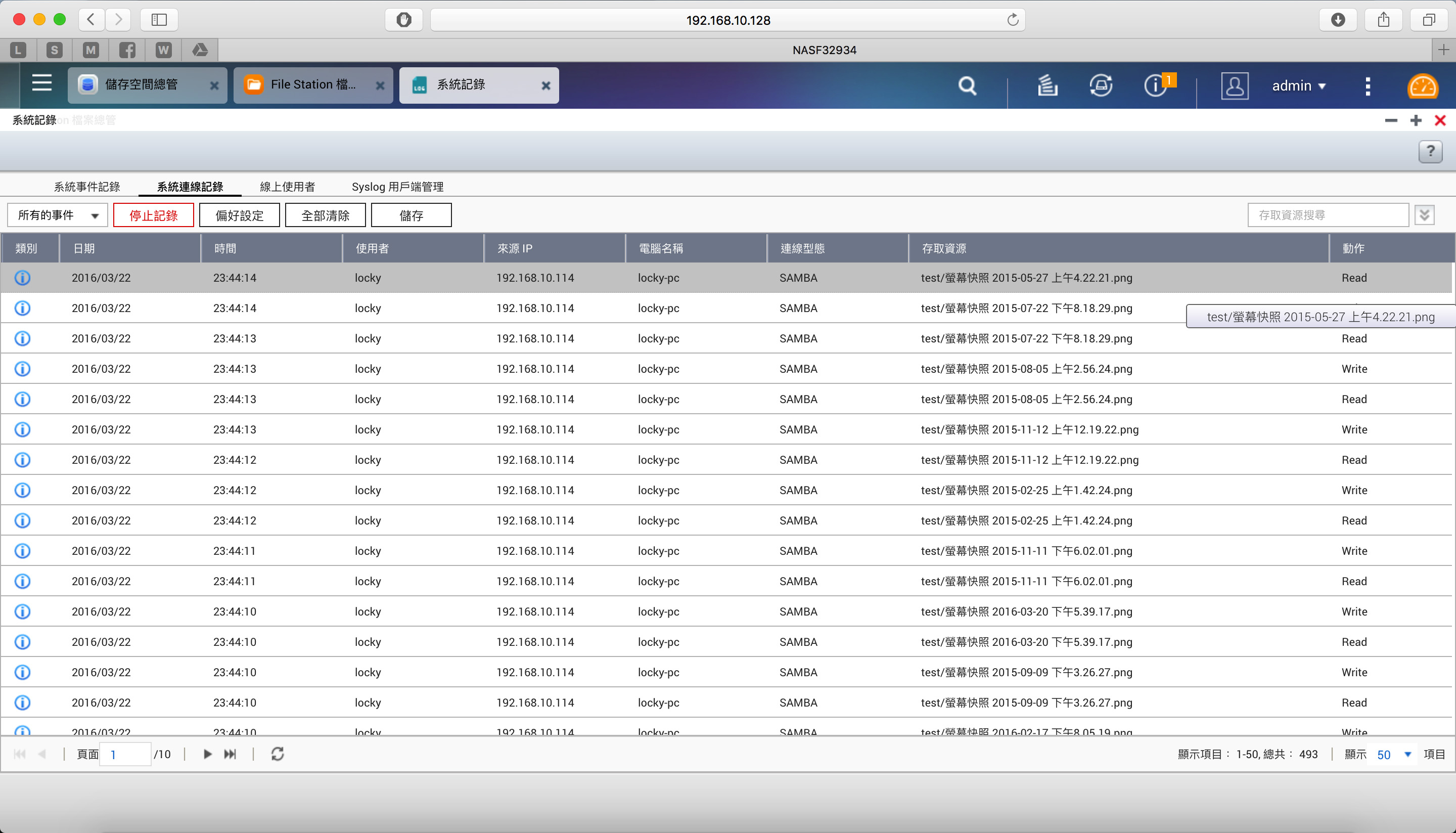

从系统的 Log 档案可见、病毒会利用 Windows 自己的帐号去尝试登陆其他网络磁碟、所以就算非挂载的磁碟亦会受影响